By Santiago J. Sánchez | marzo 11, 2021

Este no es un artículo para detallar morbosamente todas las cosas terribles que le ocurrirán a cualquier organización si un delincuente consigue secuestrar sus datos. Tampoco pretende enumerar la larga lista de ataques exitosos (unos de dominio público y otros no tanto) que desgraciadamente crece día a día y alcanza objetivos que hasta hace poco se creía a salvo.

Actualmente, salvo algunos que podemos encuadrar en el contexto de la moderna guerra fría entre potencias y otros que son actos terroristas, gran parte de los casos tienen un objetivo económico. En este último grupo destacan los comúnmente denominados ransomware, (término que podemos traducir como “aplicación para el secuestro de datos”), cada vez más frecuentes y más sofisticados.

Básicamente el ransomware realiza algún tipo de operación sobre los datos (normalmente cifrarlos) que los hace inaccesibles a sus legítimos propietarios, tras lo que se solicita un rescate por su devolución. En esta operativa, el problema no es sólo el propio secuestro, sino la inseguridad que genera esta situación especialmente sobre si el agresor sigue dentro de los sistemas dispuesto a volver a iniciar un nuevo ataque de cualquier tipo.

Para paliar esta situación, desde Dell Technologies ofrecemos diferentes soluciones que ponemos al servicio de nuestros clientes: desde la vigilancia perimetral y respuesta ante incidentes dedicada de SecureWorks® (Secureworks: Cybersecurity Leader, Proven Threat Defense | Secureworks) hasta la protección intrínseca de la plataforma y de sus datos a través del uso de VMware® CarbonBlack™ (Cloud Native Endpoint and Workload Protection | VMware Carbon Black).

Adicionalmente a lo anterior, disponemos de sistemas de defensa centrados en la protección de los repositorios de información más atractivos a los atacantes:

- Ficheros o, en general, cualquier información desestructurada, que además es muy sensible a este tipo de ataques.

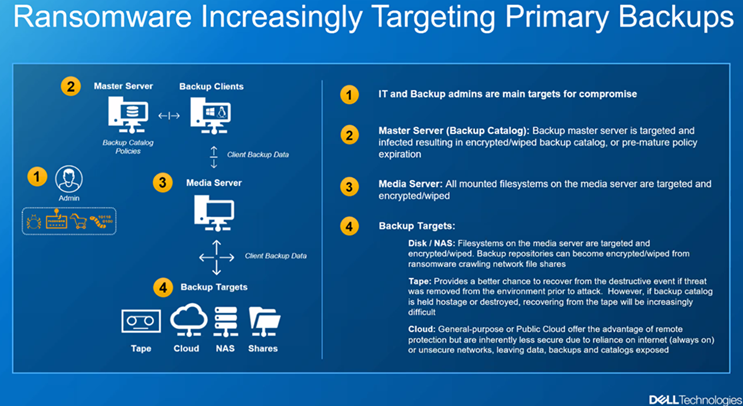

- Sistemas de salvaguarda y recuperación de los datos, cuyo control por parte de los agresores elimina la posibilidad de recuperar los datos desde una copia de seguridad.

En relación con el primer punto y por poner un ejemplo la plataforma de almacenamiento Dell PowerScale para ficheros y objetos que constituye el núcleo del Data Lake de las organizaciones, dispone de capacidades inherentes para detectar y remediar en tiempo real ataques de ransomware dirigidos a los datos que alberga.

Respecto al segundo, las cosas se complican un poco. En el caso de los sistemas de backup, Dell Technologies es consciente de la complejidad que pueden llegar a tener estos entornos (clientes heterogéneos, distintas herramientas…) y de la importancia de los datos que se guardan. Para realizar una defensa eficaz de estas plataformas, hace falta combinar distintos elementos:

- Un Vault; es decir: Una zona aislada, segura lógica y físicamente, que actúe como caja fuerte protegiendo la infraestructura y los datos que ésta contenga.

- Una separación lo más marcada posible entre los sistemas en producción (que no pueden protegerse hasta el punto de dificultar su operativa normal) y el vault. A esa separación la denominaremos Air gap. En términos prácticos el air gap es de una red estándar, pero aislada y segura, que se habilitará sólo en determinados momentos y en el sentido de la comunicación necesario (modo diodo).

- Una arquitectura de réplica programable que permita la definición de flujos de trabajo automatizados, dirigidos por políticas, para transferir los datos críticos al vault.

- Y por supuesto, sistemas de análisis adaptables, dotados de aprendizaje automático (ML) y herramientas forenses (CyberSense).

Todos estos elementos se combinan para constituir una única solución: Dell EMC PowerProtect Cyber Recovery (Software y soluciones de recuperación de datos cibernéticos | Dell Technologies Spain). Gracias a ella, nuestros clientes se benefician de nuestra experiencia y la sencillez de implantación de un paquete que incluye hardware, software y servicios, ya perfectamente definido y probado.

Empleando esta solución, en caso de un ataque exitoso a nuestra infraestructura de producción, el aislamiento de la información de copia de seguridad en el vault, sumado al permanente análisis de los datos realizado por CyberSense nos permitirá asegurarnos de poder reanudar los procesos de la organización en un tiempo récord y minimizar la pérdida de datos.

Obviamente, la fe se relaciona con las cosas del alma y el buen funcionamiento de este tipo de soluciones deben ser demostrable, normalmente a través de certificaciones de seguridad. Dell EMC PowerProtect Cyber Recovery es la primera solución en su categoría en cumplir con todos los requisitos definidos en el estándar Sheltered Harbor (Sheltered Harbor – Home) para el vaulting de datos. Este estándar es el que emplean, principalmente, las instituciones financieras de los Estados Unidos para la protección ante amenazas cibernéticas como es el ransomware.

La actual pandemia COVID-19 ha potenciado de forma increíblemente rápida la vida digital de los ciudadanos y, por ende, de las organizaciones. Al igual que se acelera el desarrollo del “mostrador digital” tanto en empresas (principalmente respecto al comercio por Internet) como instituciones (digitalización en el acceso a los organismos públicos) lamentablemente también se han “digitalizado” delincuentes que ven una oportunidad para actuar a través de las redes de una manera casi impune y con una inversión mínima. Es nuestro deber como gestores de nuestra información y de la de nuestros clientes asegurarnos de su custodia y de garantizar la continuidad de nuestras organizaciones. A este respecto, la implantación de mecanismos como PowerProtect Cyber Recovery es sin duda un muy buen primer paso.

About the Author: Santiago J. Sánchez

Me gusta estudiar y preveer las olas tecnológicas para ayudar a nuestros clientes a beneficiarse de cada cambio y mejorar las organizaciones, transformándolas en entornos eficientes y sostenibles. Por todo eso soy consultor en Dell Technologies.

Comentarios recientes